Négoce : sécuriser l’application (rôles, accès, durcissement) — guide 2026

Une application de négoce (achats/ventes, stocks, tarifs, clients/fournisseurs) concentre des données sensibles et des actions à fort impact (changement de prix, suppression d’articles, exports, etc.). La plupart des incidents ne viennent pas d’un scénario “Hollywood”, mais de fondamentaux mal tenus : trop de droits, pas de double facteur, sauvegardes inutilisables, et absence d’alertes.

Dans ce guide, on déroule une méthode simple et applicable pour réduire fortement le risque, sans transformer votre exploitation en usine à gaz. Pour le socle d’hébergement (HTTPS, persistance, perf, sauvegardes), vous pouvez aussi lire : Négoce : déployer sur adgents.cloud (guide 2026).

1) Cartographier les accès (et fermer les portes inutiles)

Avant de durcir quoi que ce soit, commencez par répondre à une question très concrète : qui peut se connecter, où, et avec quels droits.

À couvrir systématiquement :

- comptes applicatifs (admins, managers, opérateurs, lecture seule)

- comptes d’administration système (serveur, console, registre, etc.)

- accès base de données et stockage (volumes, sauvegardes)

- DNS et certificats (domaine, gestion TLS)

Objectif : supprimer les comptes dormants, révoquer les accès prestataires obsolètes, et éviter les comptes partagés. Sur le même thème “accès + traçabilité”, vous pouvez comparer avec : Mon Vestiaire Pro : sécurité & accès (rôles, IP).

2) Appliquer le moindre privilège (rôles, permissions, séparation des tâches)

Dans une application métier, la bonne pratique la plus rentable est le moindre privilège :

- 1–2 comptes administrateurs nominativement identifiés

- des rôles opérationnels limités (ex. création devis, validation commande, gestion stock, export)

- un rôle “lecture seule” pour l’audit ou le support

Si l’outil le permet, séparez aussi les environnements :

- un environnement “test” pour valider une mise à jour et une restauration

- un environnement “prod” strictement encadré

Pour une logique proche côté applications web, ce guide est utile : Drupal en production : sécurité (guide 2026).

3) Activer la double authentification partout où ça compte

En 2026, un accès d’administration sans double facteur est un point faible évident. Priorisez :

- l’application (comptes sensibles)

- l’hébergement / la console

- le DNS

- la messagerie (souvent utilisée pour les réinitialisations de mot de passe)

Gardez des codes de secours dans un endroit réellement sécurisé et testez la procédure de récupération (sinon, le jour où ça bloque, tout le monde fait des contournements dangereux).

4) Protéger l’exposition Internet : HTTPS, reverse proxy, WAF, rate limiting

Même si l’application est saine, l’exposition directe sur Internet augmente la surface d’attaque. Le modèle le plus robuste reste :

- un reverse proxy en frontal (terminaison TLS)

- des règles de filtrage (limitation de requêtes, blocage basique, protections OWASP)

Selon vos contraintes, un WAF peut être une couche utile pour filtrer les attaques automatisées (injections, XSS, scans, bruteforce). Pour comprendre l’idée reverse proxy + WAF, cette lecture est très claire : BunkerWeb : reverse proxy et WAF open source.

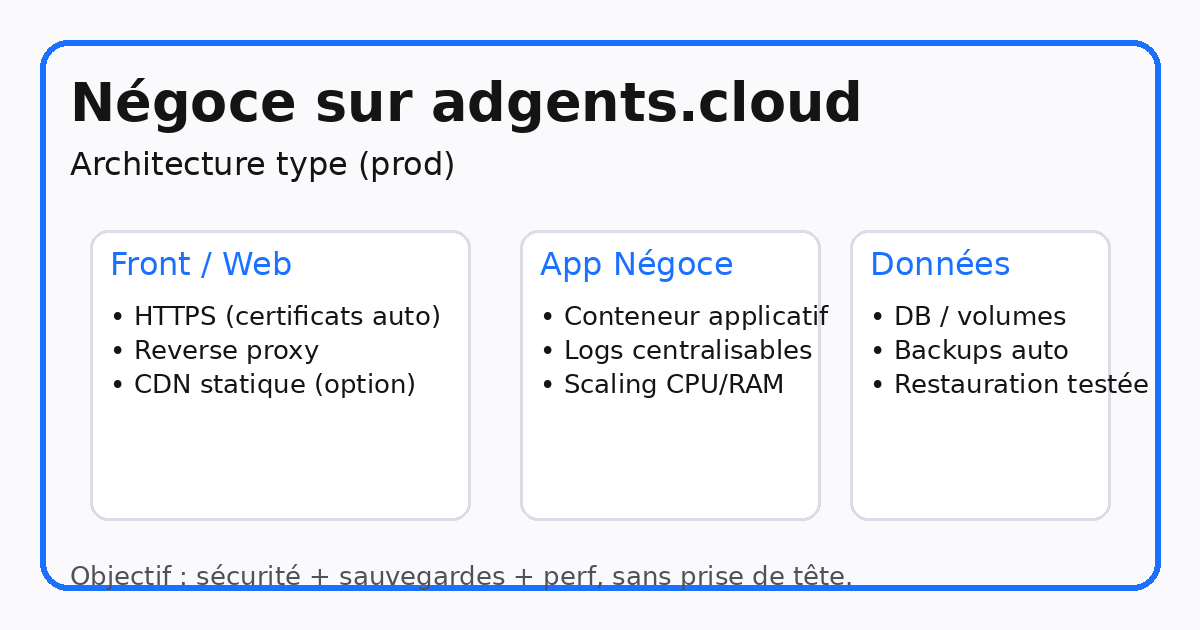

Si vous êtes sur adgents.cloud, l’objectif est de garder une exposition propre et standardisée, puis d’itérer : domaine dédié, TLS, règles simples, supervision. La page produit : Négoce sur adgents.cloud.

5) Sécuriser les sauvegardes (et prouver qu’on sait restaurer)

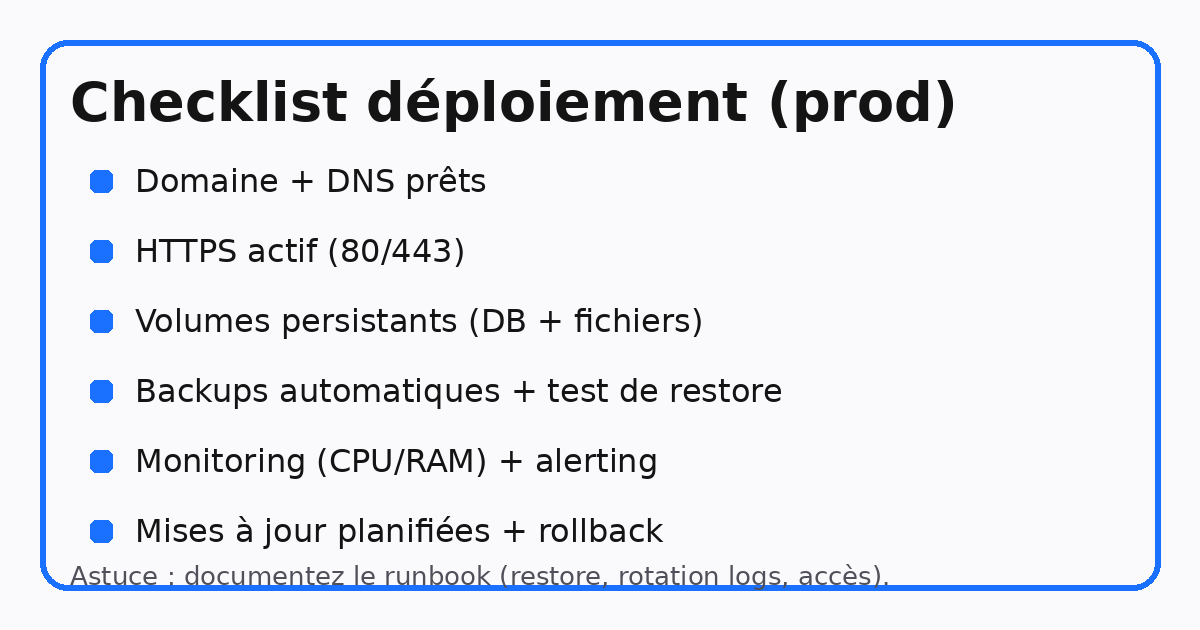

Une sauvegarde est utile uniquement si vous avez une restauration testée. Pour une application Négoce, la stratégie minimale couvre :

- base de données

- fichiers (exports, documents, pièces jointes)

- paramètres critiques (config, variables, secrets)

Cadence recommandée :

- sauvegardes automatiques fréquentes (selon volumétrie)

- rétention courte + longue

- restauration testée au moins mensuellement

Pour une méthode opérationnelle complète (chiffrement, tests, RPO/RTO), ce guide est applicable tel quel : Sauvegarder / restaurer n8n : stratégie, chiffrement, tests (PRA).

6) Logs et alertes : détecter avant que les utilisateurs appellent

Vous n’avez pas besoin d’une usine à gaz, mais vous voulez au minimum :

- une alerte si l’instance ne répond plus en HTTPS

- une visibilité sur CPU/RAM (saturation, fuites mémoire)

- des journaux conservés suffisamment longtemps pour analyser un incident

Ajoutez des alertes sur quelques signaux faciles à exploiter :

- pics de tentatives de connexion

- création de nouveaux comptes à privilèges élevés

- erreurs applicatives récurrentes

- hausse brutale du trafic sur des endpoints inattendus

Pour une approche “fondamentaux vérifiables” (accès, double facteur, sauvegardes, monitoring), ce résumé terrain est très bon : Checklist sécurité minimaliste (2026).

7) Mise à jour et routine : la sécurité est un process

Enfin, ce qui fait la différence sur 12 mois n’est pas une action héroïque, mais une routine :

- revue mensuelle des comptes et des droits

- suppression des éléments non utilisés (modules, intégrations, comptes)

- validation des sauvegardes et d’une restauration

- mise à jour planifiée (avec un passage en environnement de test quand c’est possible)

Si vous souhaitez externaliser l’infra et garder une exploitation plus simple, adgents.cloud apporte des briques pratiques : sauvegardes automatisées (jusqu’à 1/h), scaling CPU/RAM, stop/start. À découvrir : Négoce sur adgents.cloud.

Lancez-vous avec Negoce.

Envie de vous lancer avec Negoce ? Créez votre site web en quelques clics.

Negoce

La solution pour les ventes de matériaux

Vidéo (FR) : comprendre le reverse proxy avec Docker

Pour visualiser le rôle d’un reverse proxy (TLS, routage, exposition d’apps), cette vidéo est un bon point de départ :

En résumé

Pour sécuriser Négoce efficacement :

- inventaire des accès + suppression des comptes inutiles

- rôles limités et comptes nominaux

- double facteur sur les accès critiques

- exposition Internet via reverse proxy (et WAF si nécessaire)

- sauvegardes automatisées + restauration testée

- alertes simples + journaux exploitables

Vous partez de zéro ? Commencez par le socle d’exploitation : Négoce : déployer sur adgents.cloud (guide 2026).