Sécuriser PrestaShop : bonnes pratiques (modules, WAF, sauvegardes)

Une boutique PrestaShop, c’est du chiffre d’affaires… et une cible. Entre les attaques automatisées, les modules vulnérables et les erreurs de manipulation, les incidents arrivent vite (et souvent au pire moment : soldes, Black Friday, lancements).

Dans ce guide, on va droit au but : une méthode pragmatique pour réduire le risque, limiter l’impact, et restaurer vite si quelque chose tourne mal.

Si vous préparez une mise en production, commencez par l’essentiel : un déploiement propre (HTTPS, persistance, logs). Voir aussi : Installer PrestaShop avec Docker Compose : prod + perf + backups et la page produit Hébergement PrestaShop.

1) Mettre à jour sans se faire peur (core + modules + thème)

La majorité des compromissions évitables viennent d’un trio : core en retard, modules non maintenus, thèmes modifiés sans suivi. L’objectif : garder votre boutique à jour sans casser la prod.

Bon réflexe :

- Testez toujours les mises à jour sur un environnement de préprod/staging avant la prod (même boutique, même PHP, mêmes modules).

- Planifiez une fenêtre de maintenance courte, avec possibilité de retour arrière.

- Priorisez les mises à jour qui corrigent des failles connues (veille CVE) et celles des modules sensibles (paiement, logistique, SEO).

Pour une boutique qui charge déjà lentement, sécuriser sans optimiser peut augmenter les coûts (CPU/RAM) : faites un passage sur PrestaShop lent : optimiser (cache, images, DB, PHP) avant de multiplier les protections lourdes.

2) Hygiène des modules : moins = mieux

Chaque module ajouté, c’est une porte de plus (et parfois une porte oubliée). Votre objectif : réduire la surface d’attaque.

Checklist rapide :

- Désinstallez réellement les modules inutilisés (pas juste “désactivés”).

- Supprimez les modules non maintenus (dernière mise à jour ancienne, auteur disparu, avis d’experts mitigés).

- Limitez les modules “tout-en-un” qui touchent au front + back + base.

- Vérifiez les permissions : un module back-office doit être accessible uniquement aux profils admin pertinents.

Si vous envisagez une migration (ex: 1.7 vers 8), c’est le moment idéal pour faire le ménage : Migrer PrestaShop (1.7→8) : plan de migration + risques + tests.

3) Durcir le back-office : accès, comptes, chemins, 2FA

Le back-office est le point d’entrée préféré des attaques automatisées (bruteforce, identifiants réutilisés, phishing).

Mesures à fort impact :

- 2FA pour tous les comptes admin (et idéalement pour l’hébergement aussi).

- Mots de passe longs + gestionnaire de mots de passe (évitez les partages via mail/chat).

- Supprimez les comptes inutiles et limitez le nombre d’admins.

- Renommez le dossier d’administration (si ce n’est pas déjà fait) et bloquez l’accès à /admin via IP autorisées quand c’est possible.

À ce stade, vous avez déjà supprimé beaucoup de risque “gratuit”. Pour aller plus loin côté infra, une protection au niveau reverse proxy aide énormément : c’est exactement ce qu’on met en place sur un hébergement orienté prod comme adgents.cloud pour PrestaShop.

4) Ajouter un WAF : bloquer les attaques courantes avant qu’elles n’atteignent PrestaShop

Un WAF (pare-feu applicatif web) filtre le trafic et bloque en temps réel les attaques les plus fréquentes : injections SQL, XSS, scans de chemins, bruteforce, bots agressifs.

À viser en priorité :

- Règles contre l’injection SQL + XSS

- Rate limiting (limiter le nombre de requêvos et tentatives de connexion)

- Protection anti-bot (au moins sur /admin et sur les endpoints critiques)

- Blocage géographique si votre activité est locale

Un WAF n’est pas une baguette magique : il complèvous une boutique à jour + des modules maîtrisés. Si vous mettez en place du caching et de l’optimisation, vous réduisez aussi le bruit “utile” pour les attaques : PrestaShop lent : optimiser.

5) Sauvegardes : ce qui compte, c’est la restauration

Une sauvegarde non testée est une hypothèse, pas une garantie. En e-commerce, votre objectif est simple : revenir en ligne vite, avec un minimum de perte.

Bon plan de sauvegarde (pratique) :

- Sauvegardez la base de données ET les fichiers (thèmes, modules, images, config).

- Stockez hors de la machine qui exécute la boutique (sinon un incident serveur emporte tout).

- Versionnez et conservez plusieurs points dans le temps (pour éviter de restaurer une sauvegarde déjà corrompue).

- Testez une restauration sur staging à intervalles réguliers (et après une grosse mise à jour).

Vidéo (FR) utile pour comprendre la logique d’un backup PrestaShop :  .

.

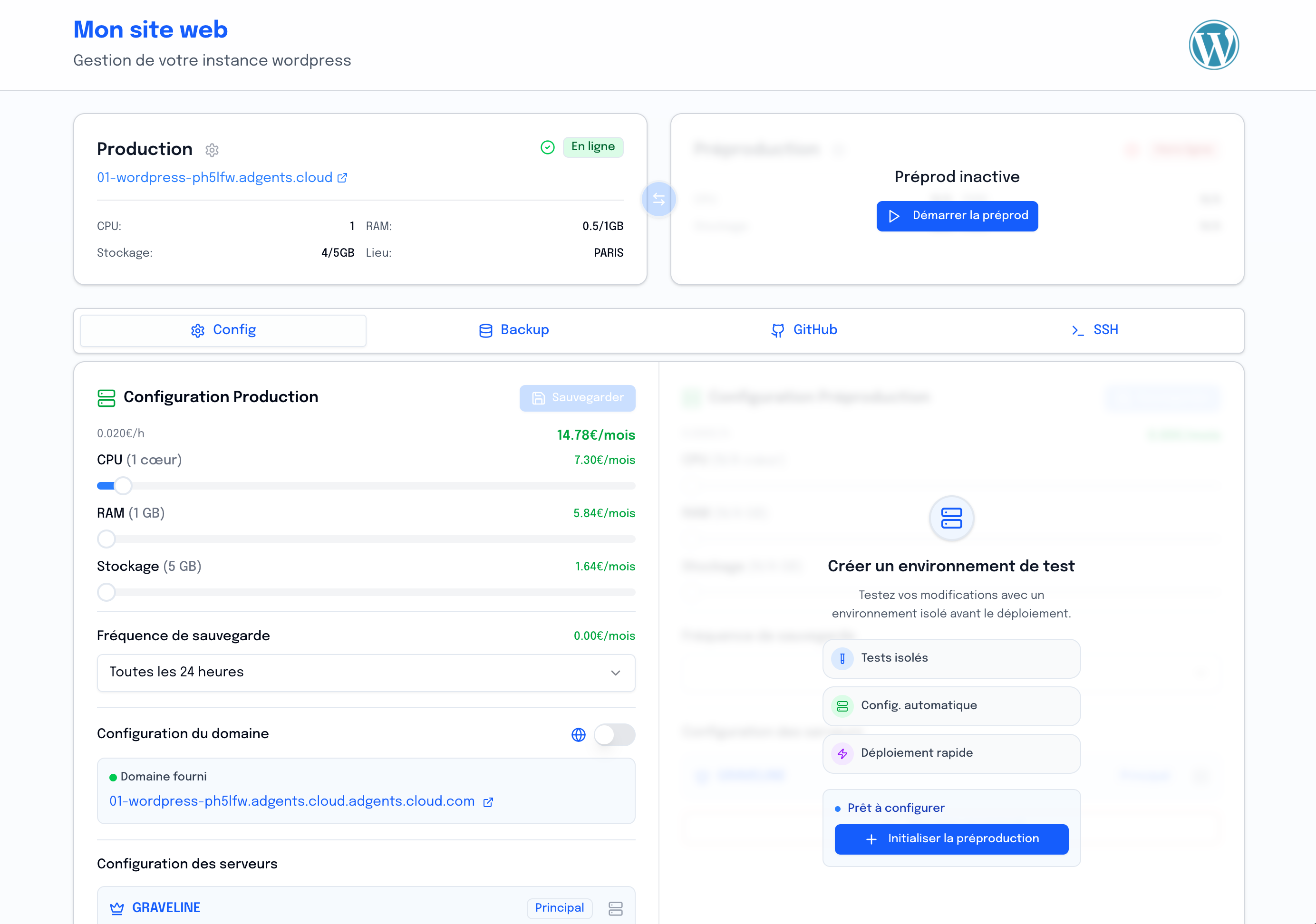

Sur adgents.cloud, vous pouvez combiner une stratégie simple : sauvegardes automatiques (jusqu’à 1/h) + rétention longue (jusqu’à 10 ans) + “stop/start” quand vous n’avez pas besoin de compute.

6) Surveillance et alertes : détecter tôt (avant vos clients)

L’objectif n’est pas d’avoir “beaucoup de logs”, c’est d’avoir les bons signaux :

- Alertes sur pics d’erreurs 5xx

- Alertes sur augmentation anormale des tentatives de connexion sur /admin

- Détection de changements inattendus sur des fichiers sensibles

- Suivi de disponibilité (synthetic monitoring)

Côté performance, surveillez aussi le TTFB et les temps de réponse : un site qui rame est plus fragile (et plus coûteux). Si vous n’avez pas encore de base saine : Installer PrestaShop avec Docker Compose (prod).

Lancez-vous avec PrestaShop.

Envie de vous lancer avec PrestaShop ? Créez votre site web en quelques clics.

PrestaShop

E-commerce à la française

7) Plan d’action incident : quoi faire si ça arrive

Quand l’incident arrive, l’important est de ne pas improviser. Gardez un plan court, clair, et exécutable.

- Mettre le site en maintenance si nécessaire (protéger la réputation + éviter les commandes incohérentes).

- Révoquer/rotater les accès (admins, FTP/SSH, clés API, accès base).

- Identifier le périmètre : core, module, thème, serveur, compte compromis.

- Restaurer vers un point connu sain (staging d’abord si possible), puis remettre en prod.

- Après retour en ligne : appliquer les correctifs et durcir (modules, accès, WAF, sauvegardes).

Si vous prévoyez une refonte ou un upgrade majeur, intégrez ce plan dès le début : Migrer PrestaShop (1.7→8).

Conclusion : la recette “prod”

Si vous ne deviez retenir que 5 actions :

- Mises à jour maîtrisées via staging

- Modules réduits et maintenus

- Back-office durci + 2FA

- WAF + limitation des abus

- Sauvegardes testées (restauration)

Vous voulez une base prêvous pour la production (déploiement rapide, backups automatiques, scaling CPU/RAM à la demande) ? Regardez adgents.cloud – Hébergement PrestaShop.